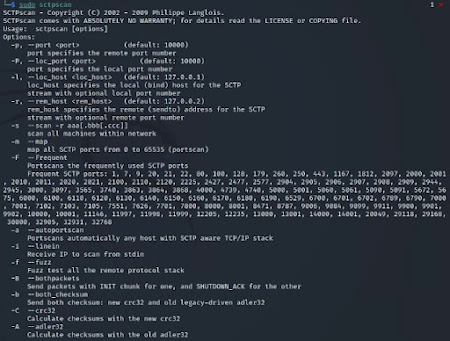

sctpscan 說明

└─$ sudo sctpscan 1 ⨯ SCTPscan - Copyright (C) 2002 - 2009 Philippe Langlois. SCTPscan comes with ABSOLUTELY NO WARRANTY; for details read the LICENSE or COPYING file. Usage: sctpscan [options] Options: -p, --port <port> (default: 10000) port specifies the remote port number -P, --loc_port <port> (default: 10000) port specifies the local port number -l, --loc_host <loc_host> (default: 127.0.0.1) loc_host specifies the local (bind) host for the SCTP stream with optional local port number -r, --rem_host <rem_host> (default: 127.0.0.2) rem_host specifies the remote (sendto) address for the SCTP stream with optional remote port number -s --scan -r aaa[.bbb[.ccc]] scan all machines within network -m --map map all SCTP ports from 0 to 65535 (portscan) -F --Frequent Portscans the freque